Твой роутер — это не просто коробочка с мигающими лампочками. Это входная дверь в твою цифровую жизнь, и поверь, некоторые уже примеряют к ней отмычки. Давай разберём по-взрослому: зачем вообще кто-то тратит время на чужой Wi-Fi, какие векторы атак реально работают в 2026-м, и как не стать жертвой.

💣 Точка входа: зачем это вообще нужно

Мотивы атакующих куда разнообразнее, чем «халявный интернет». Вот реальный список целей, которые преследуют злоумышленники:

-

Анонимизация: хакер выходит в Сеть через твоего провайдера — весь криминал на твой IP

-

Кража данных: банковские аккаунты, пароли, переписка — всё, что гуляет через незащищённый трафик

-

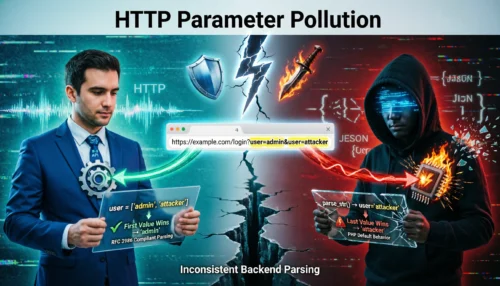

MITM-атаки: перехват сессий, подмена DNS, инъекции в HTTP-трафик прямо на лету

-

Ботнеты и DDoS: твой роутер становится зомби в чужой армии

-

Майнинг крипты: CPU/GPU твоих устройств пашут на дядю, пока ты спишь

-

Плацдарм для атак на устройства внутри сети — смарт-ТВ, NAS, IoT-хлам без патчей

«Под угрозой окажутся и передаваемые через Wi-Fi банковские данные, и переписка, так как шифрование выполняется самим устройством» — эксперт РТУ МИРЭА

🛠️ Векторы атак: что реально используется

PMKID Interception — тихий убийца WPA2

Самый эффективный и абсолютно незаметный метод. Суть: роутеры постоянно бродкастят зашифрованный PMKID (идентификатор сессии), даже когда никто не подключён. Атакующий просто собирает хэши, уезжает домой и брутфорсит в офлайне — хоть на арендованном GPU в облаке.

Реальный кейс: вьетнамский хакер просканировал ~10 000 сетей во время wardriving и расколол пароли у половины из них. Инструментарий — ноутбук + направленная антенна. Эй, ты думал, что сосед просто едет мимо на машине? 😎

Evil Twin / Rogue AP — классика жанра

Поднимаешь точку с тем же SSID, что и у жертвы. Клиент автоматически подключается — и ты в позиции MITM. WPA3 теоретически должен был это убить, но…:

Атакующий может поднять rogue AP с тем же SSID, и жертва подключится, даже ожидая защищённый WPA3, потому что SSID не включён в вычисление PMK

WPS PIN — это не фича, это баг

WPS — кнопочка «удобного» подключения — позволяет перебрать PIN за часы через Pixie Dust или стандартный брутфорс. Это 2011 год звонит, но миллионы роутеров до сих пор с включённым WPS стоят в квартирах.

WPA3 — не серебряная пуля 🔫

В 2025 году раскрыли CVE-2025-27558 — FragAttacks в меш-сетях, включая WPA3. Уязвимость позволяет инжектить фиктивные фреймы в зашифрованный трафик. Плюс, если сеть работает в режиме WPA2/WPA3 mixed — атакующий принудительно даунгрейдит клиента до WPA2 и работает со старыми методами.

🛡️ Как защититься: RedTeam-чеклист для параноиков

Базовая гигиена (15 минут — и ты уже лучше 80% соседей)

-

Смени заводской пароль на роутере — дефолтные

admin:adminвбиваются скриптом за секунды -

Включи WPA3 (или минимум WPA2, никаких WEP/TKIP — это музейные экспонаты)

-

Отключи WPS немедленно, это не обсуждается

-

Обновляй прошивку роутера — CVE не ждут, пока ты раскачаешься

Сетевая сегментация — разведи зоопарк по клеткам

| Сеть | Устройства | Зачем |

|---|---|---|

| Основная | ПК, телефоны, ноутбуки | Полный доступ |

| Гостевая | Гости, временные устройства | Изолирована от основной |

| IoT | Умная колонка, холодильник, TV | Зараженный чайник не достанет ноутбук |

Любой гость с заражённым устройством способен скомпрометировать всю сеть, если изоляции нет. Не будь тем админом, который думает, что его сеть безопасна 😏

Продвинутый уровень 💻

-

Включи DoH/DoT (DNS-over-HTTPS/TLS) — режешь часть фишинга и малварных доменов ещё на DNS-уровне

-

VPN на роутере — весь трафик из дома уходит зашифрованным, MITM на провайдерском уровне теряет смысл

-

Мониторинг подключений: отключи все устройства — если роутер мигает, кто-то ещё онлайн

-

Скрой SSID — не панацея, но убирает из списка для скриптокиддисов

-

Фильтрация MAC-адресов — как дополнительный слой, не основная защита (спуфится за 3 секунды, но усложняет жизнь ленивым)

Признаки взлома — детект в реалтайме

-

Роутер мигает при отключённых устройствах

-

Интернет внезапно просел без причины

-

В логах роутера незнакомые MAC-адреса

-

DNS-запросы уходят на незнакомые серверы

Если поймал — полный сброс роутера, смена всех паролей, ревизия устройств.

🔐 Итог одной строкой

WAF — это не стена, а приглашение; Wi-Fi без настроек — это open invite на вечеринку, которую ты не планировал. Четыре действия (сменить пароли, WPA3, отключить WPS, сегментация сетей) закрывают большинство бытовых угроз меньше чем за 15 минут — и да, Burp Suite тут не поможет, тут нужна просто дисциплина 😎