В последние годы технология блокчейн стала одной из самых обсуждаемых и перспективных в мире информационных технологий. Она нашла применение в различных сферах, от финансовых транзакций до управления цепочками поставок. Однако, как и любая другая технология, блокчейн не лишен уязвимостей. В этой статье мы рассмотрим, как программы баг баунти помогают выявлять и устранять уязвимости в блокчейн-системах, а также какие методы используются для их обнаружения.

Введение в баг баунти

Баг баунти (bug bounty) — это программа, в рамках которой компании предлагают вознаграждение за обнаружение и сообщение об уязвимостях в их системах. Такие программы стали популярными среди IT-компаний, так как они позволяют привлечь внешних специалистов для поиска уязвимостей, которые могут быть упущены внутренними командами.

Уязвимости в блокчейн-системах

Блокчейн-системы, несмотря на свою децентрализованную природу и высокий уровень безопасности, все же подвержены различным уязвимостям. Вот некоторые из них:

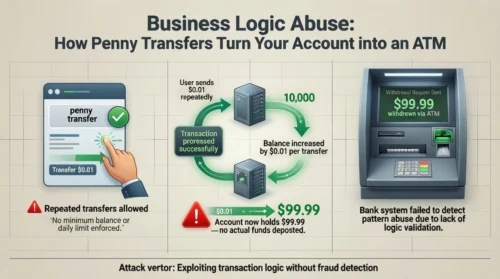

- Уязвимости в смарт-контрактах: Смарт-контракты — это автономные программы, выполняющиеся на блокчейне. Ошибки в их коде могут привести к серьезным последствиям, таким как утечка средств или нарушение логики работы.

- Атаки 51%: Если злоумышленник контролирует более 50% вычислительной мощности сети, он может манипулировать транзакциями и даже отменять их.

- Уязвимости в криптографических алгоритмах: Неправильное использование или реализация криптографических алгоритмов может привести к компрометации данных.

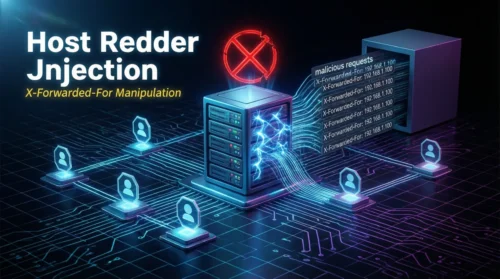

- Уязвимости в клиентском ПО: Ошибки в программном обеспечении, используемом для взаимодействия с блокчейном, могут быть использованы для атак.

Методы обнаружения уязвимостей

Для обнаружения уязвимостей в блокчейн-системах используются различные методы и инструменты:

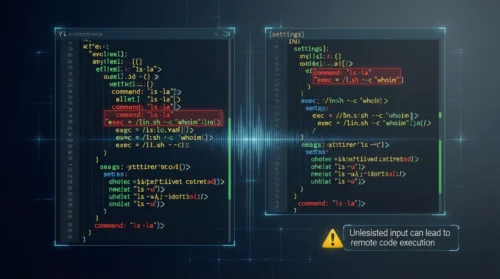

- Статический анализ кода: Этот метод включает в себя анализ исходного кода без его выполнения. Инструменты статического анализа могут выявлять потенциальные уязвимости, такие как ошибки в логике смарт-контрактов или использование небезопасных функций.

- Динамический анализ: В отличие от статического анализа, динамический анализ проводится во время выполнения кода. Это позволяет выявлять уязвимости, которые проявляются только при определенных условиях.

- Фаззинг: Это метод тестирования, при котором в систему подаются случайные или специально сформированные входные данные для выявления ошибок и уязвимостей.

- Аудит безопасности: Профессиональные аудиторы проводят всесторонний анализ системы, включая проверку криптографических алгоритмов, архитектуры и кода.

- Мониторинг сети: Постоянный мониторинг сети позволяет выявлять аномальные активности, которые могут указывать на попытки атак или эксплуатации уязвимостей.

Роль баг баунти в блокчейн-системах

Программы баг баунти играют важную роль в обеспечении безопасности блокчейн-систем. Они позволяют привлечь широкий спектр специалистов, каждый из которых может внести свой вклад в выявление уязвимостей. Вот несколько примеров успешных баг баунти программ в блокчейн-индустрии:

- Ethereum: Один из самых известных блокчейнов, Ethereum, активно использует программы баг баунти для повышения безопасности своих смарт-контрактов и протоколов.

- Binance: Криптовалютная биржа Binance также предлагает вознаграждения за обнаружение уязвимостей в своей платформе.

- Coinbase: Платформа для торговли криптовалютами Coinbase имеет собственную программу баг баунти, которая помогает выявлять и устранять уязвимости в их системах.

Блокчейн-технологии продолжают развиваться, и с ними растет необходимость в обеспечении их безопасности. Программы баг баунти являются важным инструментом в этом процессе, позволяя привлечь внешних специалистов для выявления и устранения уязвимостей. Использование различных методов обнаружения уязвимостей, таких как статический и динамический анализ, фаззинг и аудит безопасности, помогает создавать более надежные и безопасные блокчейн-системы.